Android-Trojaner soll auch iPhone befallen können, klaut Fotos und Bankinfos

Offenbar asiatische Ganoven haben eine Android-Malware an das iPhone angepasst. Die Verteilung verlangt allerdings Nutzerinteraktionen.

Der Trojaner nutzt Apples Beta-Umgebung TestFlight zur Installation.

(Bild: Group-IB)

Sicherheitsforscher haben eine Malware entdeckt, die sie selbst als "ersten iOS-Trojaner" bezeichnen. Details zu dem Schädling mit dem Namen "GoldPickaxe" ("Goldspitzhacke") wurden vom Security-Unternehmen Group-IB verbreitet. Demnach handelt es sich um die iPhone-Variante eines Android-Schädlings. Glücklicherweise ist der Verbreitungsweg eher simplistisch und erfordert eine aktive Nutzerinteraktion. Ist die Malware einmal auf dem Gerät, kann sie aber viel Schaden anrichten und diverse Datenquellen abgreifen.

Von Android aufs iPhone

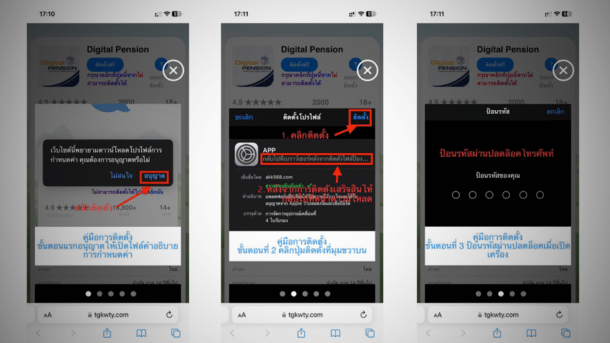

GoldPickaxe soll die iPhone-Variante des im vergangenen Jahr aufgetauchten Android-Schädlings GoldDigger sein. Aktuell scheint die Verbreitung auf Vietnam und Thailand beschränkt. Dort tut der Schädling so, als sei er eine von 50 verschiedenen bekannten Finanz-Apps. Da für die Verbreitung Apples hauseigener App Store nicht infrage kommt, nutzten die Angreifer das TestFlight-Betatestsystem des Konzerns und lockten Nutzer über verschiedene Websites zur Installation. Apple reagierte und schaltete die TestFlight-Angebote ab. Deshalb werde GoldPickaxe mittlerweile über MDM-Profile verbreitet, die die Installation problematischer Software erlauben können, wenn der Nutzer nicht näher hinsieht.

Sowohl TestFlight als auch die Nutzung von MDM-Profilen erfordert eine Freigabe durch den Nutzer, der Trojaner kommt also nicht einfach so aufs Gerät. Ist der Schädling einmal auf dem iPhone, kann er unter anderem Textnachrichten abgreifen, die Web-Aktivität des Benutzers überwachen und Fotos stehlen. Letztere wurden laut Group-IB auch dazu verwendet, biometrische Daten zu extrahieren, um dann Deepfakes zu erstellen, die genutzt werden könnten, Zugriff auf Bankdaten zu erhalten. Auch in der Fotobibliothek enthaltene Ausweisdaten erkennt GoldPickaxe laut Group-IB und könnte sie dann für betrügerische Aktivitäten verwenden.

Bislang noch eine Theorie

"Die Gesichtserkennung wird von thailändischen Finanzinstituten aktiv zur Transaktionsüberprüfung und Authentifizierung bei der Anmeldung eingesetzt. Folglich bieten die Gesichtserkennungs-Videofunktionen von GoldPickaxe in Kombination mit der Möglichkeit, SMS-Nachrichten abzufangen und Fotos von Ausweisdokumenten zu erhalten, Cyberkriminellen die Möglichkeit, sich unbefugt Zugang zu Bankkonten zu verschaffen", schreibt Group-IB weiter. Man habe allerdings noch keine dokumentierte Fälle beobachtet, in denen die Daten genutzt wurden. Es kann also auch sein, dass diese zunächst nur gesammelt werden, um sie dann später zu missbrauchen.

Schützen können sich Nutzer, indem sie Software stets nur über den App Store (oder die demnächst zugelassenen App-Marketplaces in der EU) auf ihr iPhone installieren und mit MDM-Profilen sehr vorsichtig umgehen. Zudem sollten sensible Dokumente wie Ausweise möglichst nicht in der iPhone-Fotomediathek gespeichert werden. Ein Schutz mittels Geräte-PIN oder Biometrie kann hier zwar helfen, es ist aber davon auszugehen, dass ein direkt auf dem iPhone laufender Trojaner mit Administrationsrechten diesen umgehen kann.

Empfohlener redaktioneller Inhalt

Mit Ihrer Zustimmmung wird hier ein externer Preisvergleich (heise Preisvergleich) geladen.

Ich bin damit einverstanden, dass mir externe Inhalte angezeigt werden. Damit können personenbezogene Daten an Drittplattformen (heise Preisvergleich) übermittelt werden. Mehr dazu in unserer Datenschutzerklärung.

(bsc)